如果您无法下载资料,请参考说明:

1、部分资料下载需要金币,请确保您的账户上有足够的金币

2、已购买过的文档,再次下载不重复扣费

3、资料包下载后请先用软件解压,在使用对应软件打开

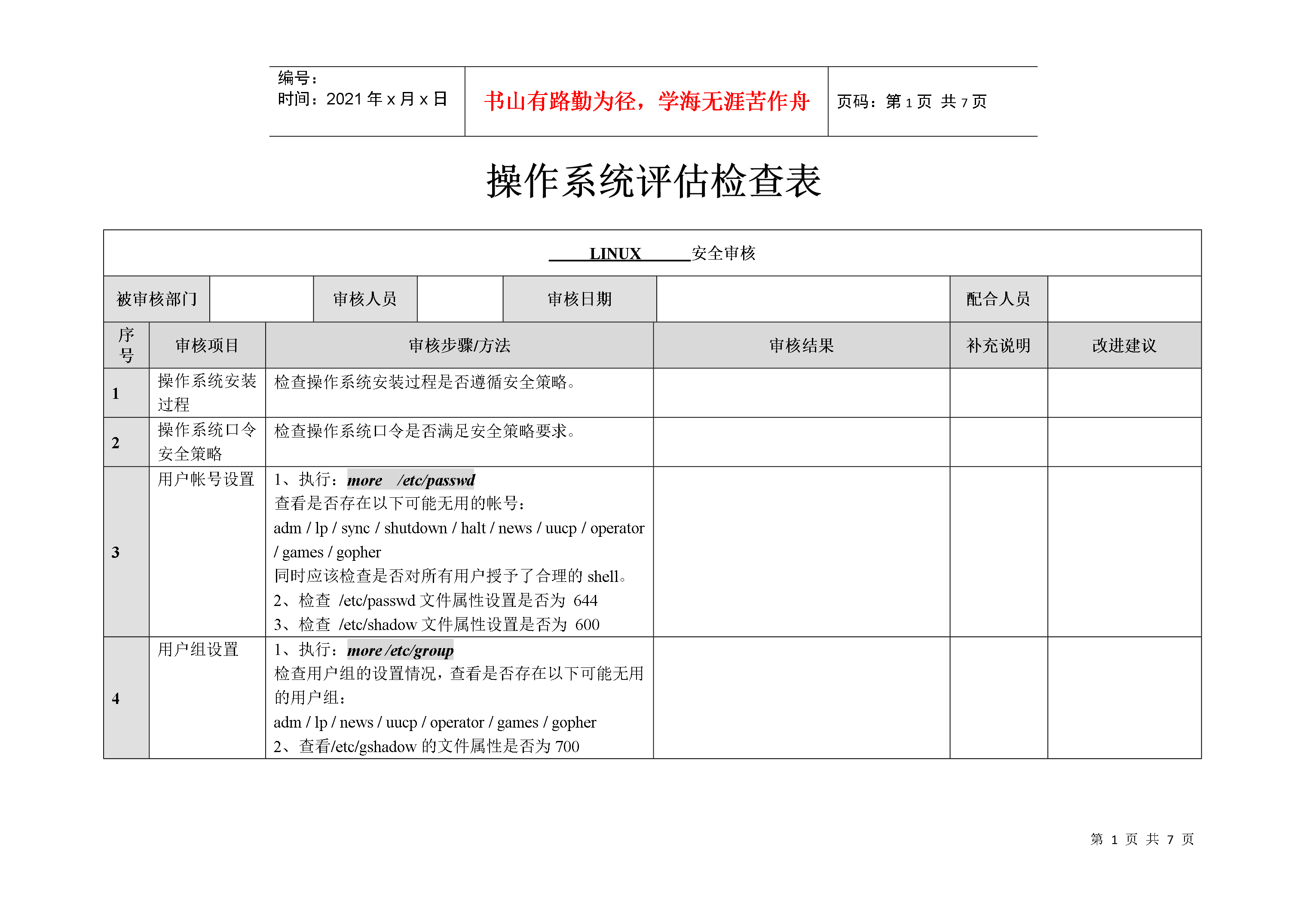

编号:时间:2021年x月x日书山有路勤为径,学海无涯苦作舟页码:操作系统评估检查表LINUX安全审核被审核部门审核人员审核日期配合人员序号审核项目审核步骤/方法审核结果补充说明改进建议操作系统安装过程检查操作系统安装过程是否遵循安全策略。操作系统口令安全策略检查操作系统口令是否满足安全策略要求。用户帐号设置1、执行:more/etc/passwd查看是否存在以下可能无用的帐号:adm/lp/sync/shutdown/halt/news/uucp/operator/games/gopher同时应该检查是否对所有用户授予了合理的shell。2、检查/etc/passwd文件属性设置是否为6443、检查/etc/shadow文件属性设置是否为600用户组设置1、执行:more/etc/group检查用户组的设置情况,查看是否存在以下可能无用的用户组:adm/lp/news/uucp/operator/games/gopher2、查看/etc/gshadow的文件属性是否为700用户口令设置询问管理员是否存在如下类似的简单用户密码配置,比如:root/roottest/testroot/root12342、执行:more/etc/login.defs,检查是否存在PASS_MIN_LEN5或PASS_MIN_LEN8配置行Root用户的登陆控制台限制执行:more/etc/securetty检查所有没有被注释掉的tty,这些控制台root可以直接登陆。重要目录和文件的权限设置检查以下目录和文件的权限设置情况:/etc//etc/rc.d/init.d//tmp/etc/inetd.conf或者/etc/xinet.d//etc/passwd/etc/shadow/etc/securietty/etc/services/etc/rc.local文件系统的mount控制执行:/etc/fstab查看文件系统的mount控制情况。任何人都有写权限的文件和目录在系统中定位任何人都有写权限的文件和目录用下面的命令:[root@linux]#find/-typef\(-perm-2–o–perm–20\)–execls–lg{}\;[root@linux]#find/-typed\(-perm-2–o–perm–20\)–execls–ldg{}\;没有属主的文件定位系统中没有属主的文件用下面的命令:[root@linux]#find/-nouser-o-nogroup注意:不用管“/dev”目录下的那些文件。异常隐含文件在系统的每个地方都要查看一下有没有异常隐含文件(点号是起始字符的,用“ls”命令看不到的文件),因为这些文件可能是隐藏的黑客工具或者其它一些信息(口令破解程序、其它系统的口令文件,等等)。在UNIX下,一个常用的技术就是用一些特殊的名,如:“…”、“..”(点点空格)或“..^G”(点点control-G),来隐含文件或目录。用“find”程序可以查找到这些隐含文件。例如:#find/-name“..“–print–xdev#find/-name“…*”–print–xdev|cat–v同时也要注意象“.xx”和“.mail”这样的文件名的。(这些文件名看起来都很象正常的文件名)inetd或xinetd中基本网络服务配置检查/etc/inetd.conf文件中的基本的网络服务的开启或禁止情况或者检查/etc/xinetd.d/目录下的相关服务配置文件。TCP_WRAPPERS访问列表设置查看/etc/hosts.deny&/etc/hosts.allow文件中的访问控制配置。R系列服务命令控制如果系统允许R系列服务命令的使用,则应该查看所有的.rhosts文件。建议执行下面的命令定位系统中的“.rhosts”文件:#find/-name.rhosts-print并且需要查看这些.rhosts文件中是否存在++配置。NFS服务配置执行:more/etc/export检查文件中对于NFS共享的权限控制常规网络服务询问管理员或执行以下操作检查系统运行那些常规网络服务,并记录各类服务的服务系统软件类型和版本,对于运行的服务,提取相关配置文件信息:telnet080telnet025telnet0110telnet0143telnet0443telnet021cron行为审核查看所有的cron任务在/var/spool/cron/crontabs文件中你可以找到它们。同时需要查看是否配置了审核,执行:more/etc/default/cron确认存在如下内容CRONLOG=YESroot用户的登陆审核执行:more/etc/default/login确认其中存在如下内容:SYSLOG=YESlogin行为的记录

Ta的资源

2024年辽宁省沈阳市于洪区企业人力资源管理师考试题库含完整答案(夺冠系列)

2024年永春县企业人力资源管理师考试题库含答案【巩固】

2024年梅州市五华县设备监理师之设备工程监理基础及相关知识考试题库及答案参考

2024年云南省文山壮族苗族自治州广南县企业人力资源管理师考试题库附完整答案【典优】

2024年云南省临沧地区临翔区期货从业资格考试题库(原创题)

2024年云南省临沧地区临翔区期货从业资格考试题库附完整答案(名师系列)

2024年云南省临沧地区临翔区期货从业资格考试题库含答案【培优A卷】

山东省德州市平原县2023年机械员专业管理实务带答案(名师推荐)

2024年日照市五莲县设备监理师之设备工程监理基础及相关知识考试题库带答案(综合题)

2024年梅州市五华县设备监理师之设备工程监理基础及相关知识考试题库带答案(典型题)

岚风****55

实名认证

实名认证

内容提供者

内容提供者

相关资源

信息安全_风险评估_检查流程_操作系统安全评估检查表_Linux.doc

信息安全_风险评估_检查流程_操作系统安全评估检查表_Linux.docx

信息安全_风险评估_检查流程_操作系统安全评估检查表_Linux.doc

信息安全_风险评估_检查流程_操作系统安全评估检查表_Linux.docx

信息安全_风险评估_检查流程_操作系统安全评估检查表_Linux.docx

信息安全_风险评估_检查流程_操作系统安全评估检查表_Linux.docx

信息安全_风险评估_检查流程_操作系统安全评估检查表_Linux.docx

信息安全_风险评估_检查流程_操作系统安全评估检查表_Linux.doc

信息安全_风险评估_检查流程_操作系统安全评估检查表_Linux.docx

信息安全风险评估检查流程操作系统安全评估检查表Linux样本.doc

最近下载

最新上传

2025届安徽省六安市三校九年级化学上学期期末调研试题含解析.docx

2025届安徽省六安市三校九年级化学上学期期末调研模拟试题含解析.docx

2025届安徽省六安市三校九年级化学上学期期末联考试题含解析.docx

2025届安徽省六安市三校九年级化学上学期期末联考模拟试题含解析.docx

2025届安徽省六安市三校九年级化学上学期期末考试试题含解析.docx

2025届安徽省六安市三校九年级化学上学期期末考试模拟试题含解析.docx

2025届安徽省六安市三校九年级化学上学期期末综合测试试题含解析.docx

2025届安徽省六安市三校九年级化学上学期期末综合测试模拟试题含解析.docx

2025届安徽省六安市三校九年级化学上学期期末统考试题含解析.docx

2025届安徽省六安市三校九年级化学上学期期末统考模拟试题含解析.docx